Ceeyu Blog

La certification ISO 27001 est-elle suffisante pour DORA ?

Cet article explique les différences et les chevauchements entre DORA et NIS2 et comment ISO 27001, la principale norme de cybersécurité, pe...

May 7, 2024

NIS2 : Entités essentielles et entités importantes, quelle est la différence ?

L'impact du NIS2 pour les entités essentielles et importantes n'est pas très différent en termes de mise en œuvre des contrôles pour se conf...

December 12, 2023

La certification ISO 27001 est-elle suffisante pour assurer la conformité à la norme NIS2 ?

Au fil des ans, la cybersécurité étant devenue un domaine d'intérêt de plus en plus important dans le secteur des technologies de l'informat...

February 20, 2024

Améliorer la gestion des risques pour les tiers : La puissance des questionnaires compacts

En matière de gestion des risques pour les tiers, la précision et la pertinence priment sur l'exhaustivité. Cela deviendra encore plus impo...

October 5, 2023

Comment rechercher des mots-clés dans les noms d'hôte, les noms de domaine et les URL ?

Vérifier régulièrement si le nom de votre entreprise (ou des marques déposées) apparaît dans des noms de domaine est un exercice sain pour d...

September 3, 2023

Comment commencer à gérer les risques liés à la sécurité des tiers

La mise en place d'un programme de gestion des risques liés à la chaîne d'approvisionnement peut s'avérer une tâche ardue. Dans ce billet d...

June 19, 2023

Erreurs courantes dans la mise en œuvre de l'authentification des courriels

DKIM, DMARC et SPF sont des protocoles d'authentification importants qui protègent les domaines contre les tentatives d'hameçonnage et de sp...

May 8, 2023

Gestion de la surface d'attaque ou tests de pénétration, de quoi ai-je besoin ?

Les tests de pénétration et les solutions de gestion de la surface d'attaque sont des mesures de cybersécurité proactives qui donnent aux cl...

March 29, 2023

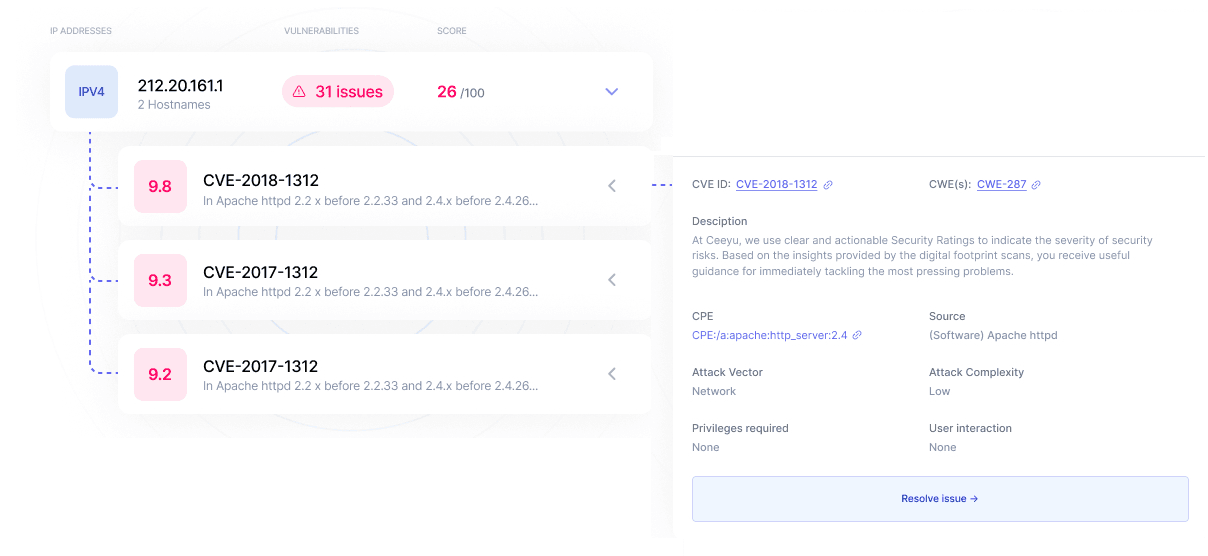

Gestion active ou passive des vulnérabilités - quelle est la différence et quelle technique est la meilleure?

Les scanners actifs et passifs ne se substituent pas les uns aux autres, mais se complètent. Alors que les scanners passifs peuvent être uti...

February 27, 2023